Invasi��n de privacidad Imágenes en siluetas

(59)Página 1 de 1

Invasi��n de privacidad Imágenes en siluetas

RF2PP4MWA–Conjunto de iconos lineales de vigilancia. Monitoreo, Observación, Investigación, Privacidad, Seguimiento, Vigilancia, vector de línea de espionaje y signos conceptuales

RF2PNH2N7–Colección de iconos de línea de privacidad de datos. Cifrado, Privacidad, Ciberseguridad, Violación de la privacidad, Seguridad de los datos, Confidencialidad, vector de autenticación y.

RMF7K4KJ–Aviones teledirigidos e invasión de la privacidad el concepto - sobredimensionado borrosa drone volando con una cámara fuera de la ventana

RF2CRYK0N–Icono de glifo negro de búsqueda. Invasión de la privacidad. Acoso y violencia. Derechos humanos. Firme para la página web, la aplicación móvil, el botón, el logotipo.

RF2CRYY20–Buscar icono de línea negra. Invasión de la privacidad. Acoso y violencia. Derechos humanos. Firme para la página web, la aplicación móvil, el botón, el logotipo. Trazo editable.

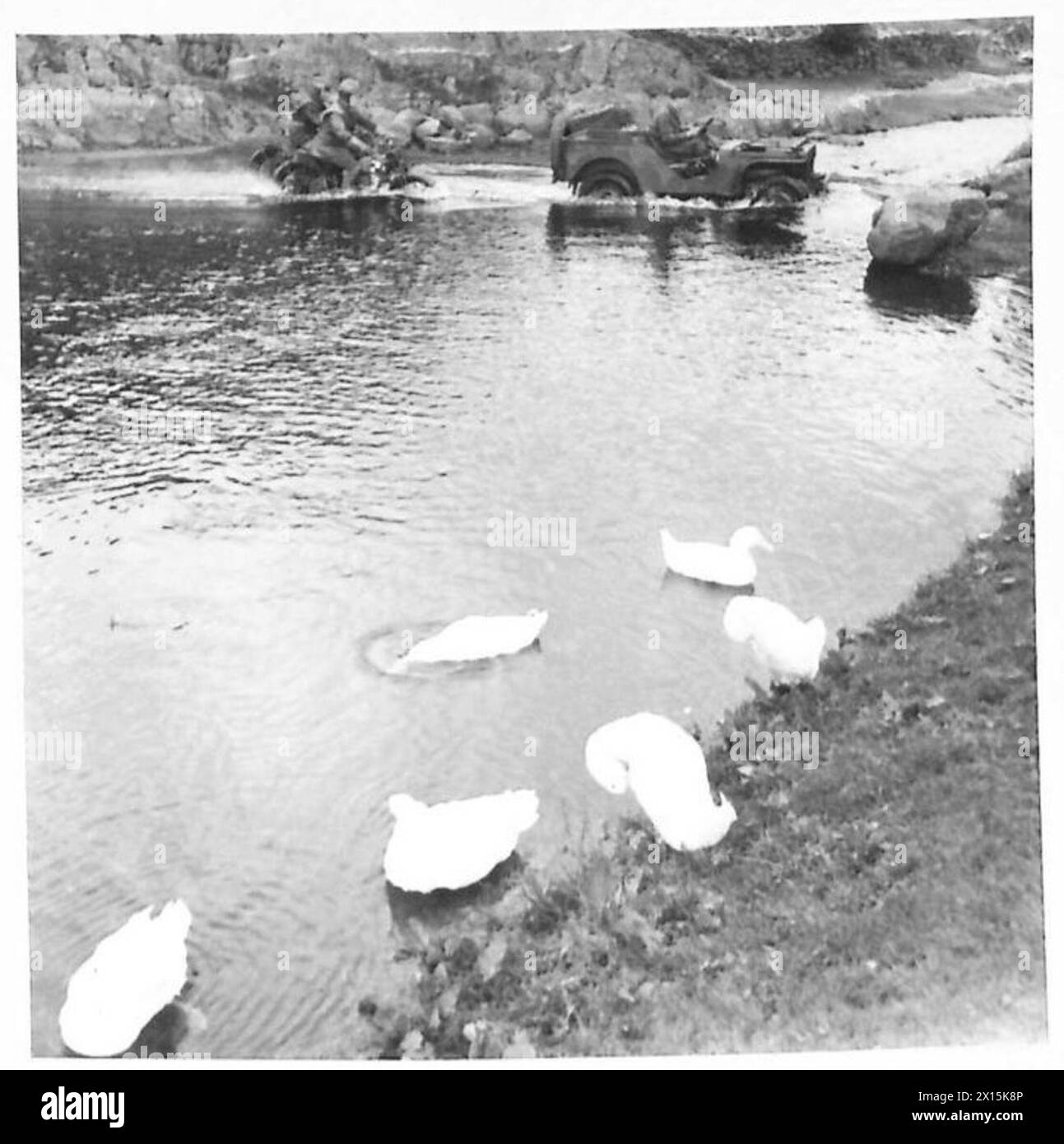

RM2X15K8P–EN Una ESCUELA DE CONDUCCIÓN y MANTENIMIENTO DEL CUERPO DE SERVICIO DEL EJÉRCITO REAL - estos patos no están interesados por la invasión de la privacidad de su piscina por un jeep y dos motociclistas del Ejército Británico

RF2CPKKG0–Icono de línea de color de búsqueda. Invasión de la privacidad. Acoso y violencia. Derechos humanos. Firme para la página web, la aplicación móvil, el botón, el logotipo. Trazo editable

RF2KAGHKD–Acecho en las redes sociales. Invasión en la privacidad en línea. Ciberacoso, seguimiento, geotagging. Hombre con binoculares mirando las chicas perfil social. plano vec

RF2GD1YNG–Icono de línea de color de búsqueda. Invasión de la privacidad. Acoso y violencia. Derechos humanos. Regístrese para acceder a la página web, la aplicación móvil, el botón, el logotipo. Trazo editable.

RF2J3X47G–Acecho en las redes sociales. Invasión en la privacidad en línea. El ciberacoso, el seguimiento, el geotag. Tipo con prismáticos mirando a las chicas perfil social. Vector i

RMCYY611–Un remoto Octocopter fotografías digitales de la cámara fotográfica plataforma teledirigido helicóptero fotografiar

RMHE6RNA–Uno de los muchos dispositivos de escucha utilizado durante los inicios de la década de 1980 por las autoridades soviéticas, en el centro de la solidaridad europea, Gdansk

RF2PNYYMJ–Conjunto de iconos lineales de vigilancia. Monitoreo, Observación, Investigación, Privacidad, Seguimiento, Vigilancia, vector de línea de espionaje y signos conceptuales

RF2PNHCAD–Colección de iconos de línea de privacidad y seguridad. Confidencialidad, Cifrado, Contraseñas, Vigilancia, Firewalls, Anonimato, Confianza vectorial y lineal

RF2EM0WXH–PRIVACIDAD. Protección, regulación, control y concepto de Internet. Gráfico con palabras clave e iconos sobre fondo blanco

RF2RWACNH–Chica curiosa trata de echar un vistazo al teléfono del chico que utiliza las redes sociales en su teléfono inteligente. Desconfianza y sospecha en las relaciones. Información

RF2ARRDEJ–Ilustración del concepto mostrando un receptor telefónico con mensajes no deseados que sale del auricular

RF2R382YC–CCTV. Una ilustración vectorial de un grupo de personas enmascaradas toman objetos de valor de una casa privada. La cámara CCTV dispara a un hombre que subió a la casa

RF2PW6GG4–Texto que muestra la inspiración Ético hacking, idea de negocio acto de localizar debilidades y vulnerabilidades de la computadora

RF2B9PHKE–Icono de fuga de datos de recopilación de Internet prohibida. Icono de fuga de datos de línea sencilla para plantillas, diseño web e infografías

RF2KRMC2P–Texto que muestra la inspiración Ético hacking, idea de negocio acto de localizar debilidades y vulnerabilidades de la computadora

RF2PTPGWH–Texto que muestra la inspiración Ético hacking, idea de negocio acto de localizar debilidades y vulnerabilidades de la computadora

RF2PW0REJ–Texto que muestra la inspiración Ético hacking, idea de negocio acto de localizar debilidades y vulnerabilidades de la computadora

RF2CB4NGH–Icono de concepto de infracción de derechos. Violación de idea de ley ilustración de línea delgada. Incumplimiento de normativas. Violación de la propiedad intelectual. Vector aislado

Resultados de búsqueda de Invasi��n de privacidad Imágenes y fotografías en silueta (59)

Página 1 de 1